گوگل دورک یا Google dork

گوگل دورک چیست؟

گوگل دورک که با نامهای گوگل هکینگ، google hacking یا Google dorking هم شناخته میشود، روشی برای جستجو فیلتر شده در منابع گوگل میباشد که ابزاری قدرتمند برای محققان و کارشناسان امنیتی محسوب میشود.

هر چند که به صورت معمول گوگل فقط یک موتور جستجو به منظور یافتن متن، تصاویر، ویدیوها و اخبار است. با این حال در دنیا امنیت سایبری، گوگل یک ابزار مفید در زمینه نفوذ بشمار میآید.

چگونه کسی از گوگل برای هک استفاده میکند؟

شما با استفاده از گوگل دورک به صورت مستقیم قادر به نفوذ به وب سایتها نخواهید بود، بلکه از آنجا که گوگل قابلیت جستجو و کرال (crawling) پیشرفته دارد، میتواند تقریبا هر چیزی در وب سایت شما، از جمله اطلاعات حساس را طبقه بندی کند. این بدین معنا است که ممکن است اطلاعات مهمی همچون نامهای کاربری، رمزهای عبور، آسیب پذیریهای خاص یا صفحاتی خاص بدون اطلاع افشا شوند.

در واقع Google hacking عمل استفاده از گوگل به منظور یافتن برنامههای کابردی وب و سرورهای آسیب پذیر میباشد. قابل ذکر است اطلاعات مذکور مجموعهای از اطلاعات است که در اینترنت به صورت عمومی قابل دسترس است و کاملا قانونی میباشد. ولی افراد با قصدهای منفی میتوانند از این اطلاعات بهره بگیرند.

باید دانست که گوگل افراد را تشویق کرده تا با مقاصد مثبت از این ابزار استفاده کنند و بدین منظور برای گوگل بسیار مهم است که بداند چه شخصی در حال ارسال کوئری و جستجو است. در این راستا در صورتی که گوگل متوجه شود که شما با استفاده از خودکار سازی اقدام به Dorking کرده اید، IP شما را مسدود خواهد کرد و از شما درخواست حل تصاویر امنیتی مینماید.

عملگرهای محبوب گوگل دورک

موتور جستجو گوگل، زبان پرس و جو (query language) مخصوص به خود را دارد. شما میتوانید با استفاده از لیست کوئریهای زیر و ترکیب آنها، اقدام به جستجو نمایید. همچنین میتوانید با استفاده از این نوع جستجو به لیستی از فایلها، اطلاعات رقبا، اطلاعات افراد، ایمیلها و البته آسیب پذیریهای وب دسترسی داشته باشید.

در ادامه با محبوب ترین عملگرهای گوگل دورک آشنا میشویم:

Cache: این کوئری به شما ورژن کش شده وب سایتها را نمایش میدهد. مثال: cache: example.com

Allintext: برای جستجو متنی خاص در یک صفحه وب بکار میرود. مثال: "allintext: "Some sql error

Allintitle: با استفاده از این مورد میتوانید لیست صفحاتی با title مشخص را جستجو نمایید . مثال: "allintitle:"Security Companies

Allinurl: این مورد برای جستجو میان URLهایی که شامل عباراتی خاص هستند، مورد استفاده قرار میگیرد. مثال: allinurl:SomeWords

Filetype: این عملگر برای جستجو میان فرمت فایلها (file extention) مورد استفاده قرار میگیرد. بدین صورت که اگر شما بخواهید بدنبال فایلهای با فرمت PDF یا هر فرمت دیگری بگردید باید از این کوئری بهره گیرید. مثال: SecurityEmail filetype:pdf

Inurl: این مورد همانند عملگر Allinurl کار میکند با این تفاوت که فقط برای کلیدواژههای تک کلمهای به کار میرود. مثال: inurl:admin

Intitle: در صورتی که شما با استفاده از Intitle جستجوهایی مانند intitle:security tools نمایید، گوگل فقط صفحاتی که با تیتر Security تولید شده اند و در آن صفحه کلمه Tools آمده باشد را لیست میکند. بنابراین این مورد هم همانند Inurl فقط برای کلید واژههای تک کلمهای کاربرد دارد.

Inanchor: برای جستجو در میان anchor textهای وب سایتها مورد استفاده قرار میگیرد. مثال: "inanchor:"AnchorText

Intext: این مورد برای جستجو محموعه کلمه یا کارکتری خاص در صفحات وب بکار میرود. مثال: "intext:"safe internet

Site: این عملگر به شما تمامی صفحات ایندکس شده یک دامنه و زیر دامنههای آن را لیست میکند. مثال: site:example.com

*: این نویسه به نشانه واژه “همه” به کار میرود. بدین معنی که اگر شما بنویسید how to * website، گوگل تمامی وب سایتهای حاوی جملاتی مانند how to create website یا how to design website و .. را لیست میکند.

|: این یک عملگر منطقی میباشد که به معنای “یا” استفاده میشود. به عنوان مثال در صورتی که شما "security" | "tips" را جستجو نمایید گوگل صفحات حاوی عبارت Security یا عبارت Tips یا صفحاتی که هر دو را در خود دارند لیست مینماید.

+: این عملگر به منظور متصل نمودن عبارات بکار میرود. و برای زمانی مفید خواهد بود که شما میخواهید حتما دو یا چند کلیدواژه در نتایج جستجو شما ظاهر شود. به عنوان مثال: security + trails

–: عملگر منها به منظور حذف نتایجی خاص مورد استفاده قرار میگیرد. به عنان مثال در صورتی که شما security – trails را جستجو نمایید، گوگل صفحات حاوی کلمه security که در آن کلمه trails بکار گرفته نشده است را لیست مینماید.

مثالهایی از گوگل دورک

در این بخش میخواهیم نمونههای واقعی از کاربرد گوگل دورک را مشاهده کنیم تا ببینیم که نفوذگران چگونه از گوگل در هک وب سایتها استفاده مینمایند.

فایلهای Log

فایلهای log نمونه خوبی برای فایلهای حاوی اطلاعات حساس میباشند.

لاگ خطاها، لاگ دسترسیها و سایر لاگهای برنامههای کاربردی را معمولا میتوان در فضای HTTP عمومی وب سایتها پیدا کرد. در صورت کشف این فایلها نفوذگر ممکن است به طور مثال نسخه PHP وب سایت را کشف نماید و یا مسیرهای مهم CMS و یا فریمورکهای شما را پیدا کند.

برای استفاده از این نوع دورک میتوان از دو عملگر allintext و filetype بهره گرفت:

allintext:username filetype:log

این دورک میتوان نتایج زیادی را برای ما لیست نماید که صفحاتی شامل کلمه username که با نام log.* (ستاره به معنای همه) در سطح اینترنت قابل دسترس هستند.

در نتایج جستجو ما وب سایتی کشف شد که گزارش خطای SQL را از یک سرور پایگاه داده نمایش میداد. همانطور که مشاهده میکنید این خطاها شامل اطلاعات مهمی است.

MyBB SQL Error

SQL Error: 1062 - Duplicate entry 'XXX' for key 'username'

Query:

INSERT

INTO XXX (`username`,`password`,`salt`,`loginkey`,`email`,`postnum`,`avatar`,`avatartype`,`usergroup`,`additionalgroups`,`displaygroup`,`usertitle`,`regdate`,`lastactive`,`lastvisit`,`website`,`icq`,`aim`,`yahoo`,`msn`,`birthday`,`signature`,`allownotices`,`hideemail`,`subscriptionmethod`,`receivepms`,`receivefrombuddy`,`pmnotice`,`pmnotify`,`showsigs`,`showavatars`,`showquickreply`,`showredirect`,`tpp`,`ppp`,`invisible`,`style`,`timezone`,`dstcorrection`,`threadmode`,`daysprune`,`dateformat`,`timeformat`,`regip`,`longregip`,`language`,`showcodebuttons`,`away`,`awaydate`,`returndate`,`awayreason`,`notepad`,`referrer`,`referrals`,`buddylist`,`ignorelist`,`pmfolders`,`warningpoints`,`moderateposts`,`moderationtime`,`suspendposting`,`suspensiontime`,`coppauser`,`classicpostbit`,`usernotes`)

VALUES ('XXX','XXX','XXX','XXX','XXX','0','','','5','','0','','1389074395','1389074395','1389074395','','0','','','','','','1','1','0','1','0','1','1','1','1','1','1','0','0','0','0','5.5','2','linear','0','','','XXX','-655077638','','1','0','0','0','','','0','0','','','','0','0','0','0','0','0','0','')

البته در این نمونه از Google hack نام پایگاه داده فعلی، نام کاربری، رمزعبور و ایمیلها استخراج شد که ما آن را با XXX جایگزین کردیم.

وب سرورهای آسیب پذیر

با استفاده از دورک زیر شما قادر خواهید بود لیستی از سرورهای آسیب پذیر یا هک شده را که به شما اجازه افزودن “/proc/self/cwd/” را در URL به صورت مستقیم میدهند، دریافت کنید.

inurl:/proc/self/cwd

همانطور که در تصویر زیر مشاهده میکنید نتایج جستجو حاوی سرورهای وب آسیب پذیر همراه با آدرس دایرکتوری های در معرض دید آن میباشد.

سرورهای FTP باز

گوگل نه تنها سرورهای مبتنی بر HTTP را لیست میکند بلکه سرورهای مبتنی بر FTP را هم لیست مینماید.

شما میتوانید با استفاده از دورک زیر سرورهایی که FTP آنها باز است را جستجو کنید که معمولا اطلاعات جالبی در آن کشف میشود.

intitle:"index of" inurl:ftp

نتایج این جستجو به شما نشان میدهد که بسیاری از سایتهای دولتی با FTP باز وجود دارند که اطلاعات مهمی در آن قرار دارد ولی باید دانست که معمولا این سایت ها FTP خود را با آگاهی باز میگذارند ولی در هر حال این موضوع میتواند یک مشکل امنیتی را ایجاد نماید.

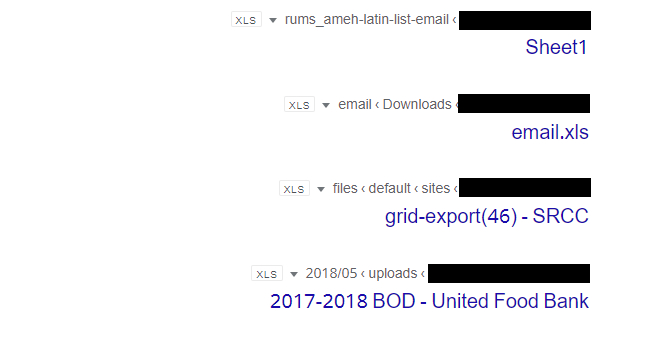

لیست ایمیلها

یافتن ایمیلها با استفاده گوگل دورک بسیار آسان است. در این مثال ما قصد داریم فایلهای اکسل را که ممکن است در آن آدرسهای ایمل قرار داشته باشند، پیدا کنیم.

filetype:xls inurl:"email.xls

همچنین شما میتوانید با فیلتر گذاری بیشتر (به عنوان مثال با افزودن دورک site:.edu) نتایج را محدودتر نمایید تا نتایج بهتری را داشته باشید.

باید به این نکته توجه داشته باشید که قدرت واقعی گوگل دورک ها از ترکیب آنها ساخته میشود. در ایمیل مارکتینگ از این ترفندها برای جمع آوری لیست ایمیل بهره گرفته میشود تا لیست قابل توجهی از ایمیلها را بدست آورند

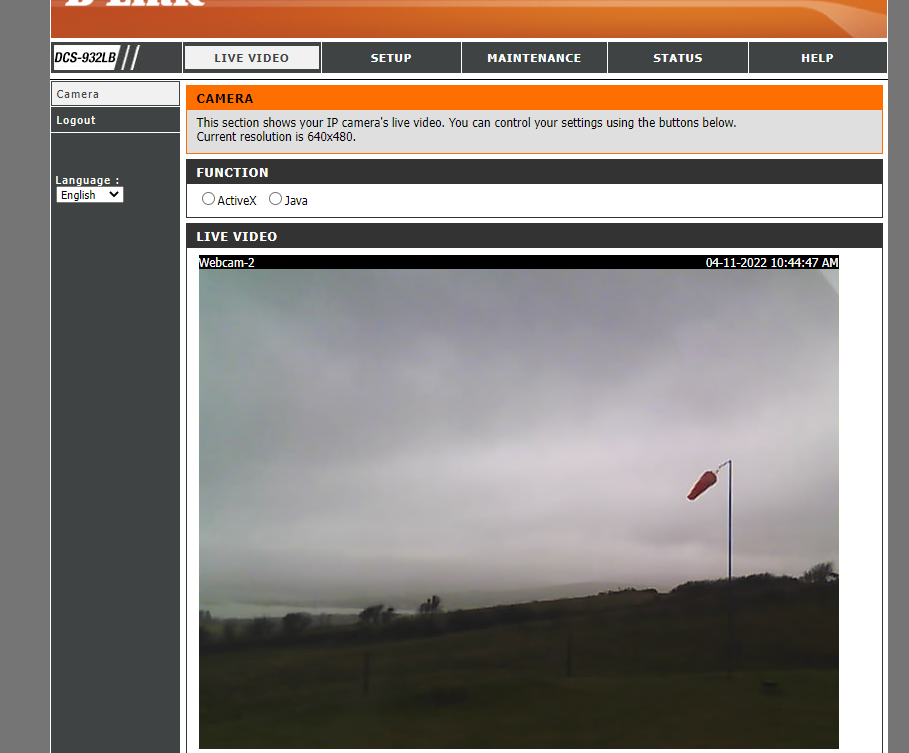

تماشای دوربینهای مداربسته به صورت زنده

اگر زمانی حس کردید که دوربین مدار بسته شما نه فقط توسط شما بلکه توسط افراد دیگری در دسترس است ممکن است که درست فکر کنید.

گوگل دورک ها میتوانند به شما کمک کند تا دوربینهای زندهای که توسط IP محدود نشدهاند را کشف کنید. این دوربینها یا به صورت عمومی در دسترس هستند یا دارای سیستمهای احراز هویت میباشند.

در این جا از دورکی به منظور مشاهده لیست دوربینهای زنده بهره میگیریم.

inurl:top.htm inurl:currenttime

برای یافتن انتقالهای مبتنی بر WebcamXP-based

intitle:"webcamXP 5"

و همچنین یکی دیگه از دورکهایی که دوربینهای زنده را برای شما لیست مینماید.

inurl:"lvappl.htm"

دوربینهای زیادی وجود دارند که شما میتوانید توسط آن نقاط مختلف جهان را مشاهده کنید. شما میتوانید دوربینهای آموزشی، دولتی و حتی نظامی که محدودیت IP ندارند را تماشا نمایید.

دامپهای SQL

معمولا ممکن است به دلیل داشتن مکانیزم های پشتیبانگیری نادرست که توسط مدیران سایت اعمال میشود، فایلهای پشتیبان SQL روی سرور قرار داشته باشد. شما میتوانید برای یافتن فایلهای زیپ SQL از دورک زیر استفاده نمایید:

"index of" "database.sql.zip"

برای عدم افشای احتمالی اطلاعات در این مورد تصاویر را حذف نمودیم.

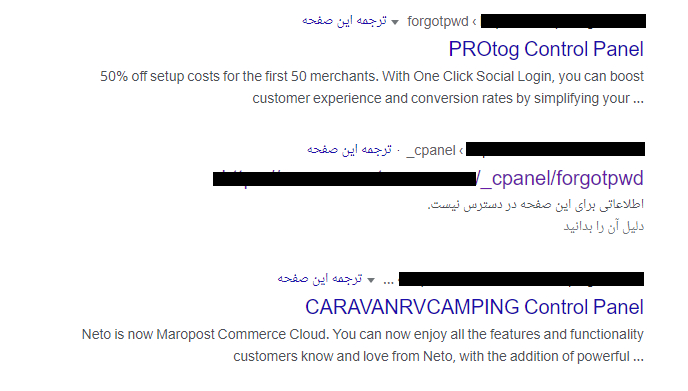

بازیابی رمزعبور Cpanel

یکی دیگر از دورکهایی که میتواند در مورد اولین گامهای نفوذ به ما کمک کند، این دورک است که توسط آن میتوان به صفحات بازیابی رمزعبور Cpanel دست یافت . برای بهره گیری از این صفحات معمولا باید وب سایت به حملات بازیابی رمزعبور آسیب پذیر باشد. دورک مربوطه را در زیر مشاهده مینمایید:

inurl:_cpanel/forgotpwd

جلوگیری از سواستفاده نفوذگران از گوگل دورک

راههای زیادی برای جلوگیری از سواستفاده نفوذگران از امکانات دورکهای گوگل وجود دارد.

این اقدامات برای جلوگیری از نمایان شدن اطلاعات حساس شما در نتابج گوگل مورد استفاده قرار میگیرد.

- از مناطق حساس و خصوصی به عنوان مثال احراز هویت ادمینها، با استفاده از محدودیتهای مبتنی بر IP بهره گیرید.

- اطلاعات حساس خود (مانند نام کاربری، رمزعبور، کارتهای اعتباری، ایمیل، آدرس، آدرس IP، شماره تماس و …) را به صورت رمزنگاری شده ذخیره نمایید.

- از اسکن آسیب پذیری و تست نفوذ به صورت منظم بهره گیرید، چرا که در این عملیاتها از گوگل دورک به صورت حرفهای استفاده میشود.

شرکت راهبران فناوری پاسارگاد خدماتی را در این راستا ارائه میدهد. برای کسب اطلاعات بیشتر کلیک نمایید.

- دورکهای رایج و معمولی را برای سایت خود پیاده سازی نمایید تا ببینید میتوانید اطلاعات خاصی از آن کشف کنید یا خیر. شما میتوانید با استفاده از پایگاه داده قدرتمند Exploit DB از دورکهای حرفهای و پیچیده بهره گیرید.

- اگر محتوای حساسی را در گوگل در معرص دید مشاهده کردید، با استفاده از Google Search Console به گوگل درخواست حذف آن را دهید.

- محتواهای حساس را با استفاده از فایل robots.txt که در دایرکتوری Root وب سایت شما قرار دارد، مسدود نمایید.

استفاده از تنظیمات Robots.txt به منظور جلوگیری از گوگل دورک

یکی از بهترین روشهای جلوگیری از گوگل دورک استفاده از فایل Robots.txt است.

برای یادگیری طریقه استفاده از آن چند نمونه عملی به شما نشان خواهیم داد.

- پیکربندی زیر، کرال کردن هر موتور جستجویی درون هر کدام از دایرکتوریهای شما را مسدود مینماید. این مورد برای وب سایتهایی که نیازی به قرار داشتن در نتایج موتورهای جستجو ندارند، مفید است.

User-agent: * Disallow: /

- همچنین شما قادر به انجام این کار فقط برای دایرکتوریهای خاص خود هستید تا آن فولدر را از کرال شدن مستثنی نمایید. در صورتی که وب سایت شما دارای صفحه ادمین میباشد تنظیم زیر را اعمال کنید.

User-agent: * Disallow: /admin/

قابل ذکر است که تنظیم بالا از زیر شاخههای این فولدر هم حافظت مینماید.

- محدود کردن دسترسی به فایلی خاص:

User-agent: * Disallow: /privatearea/file.htm

- محدود کردن دسترسی به URLای خاص، حاوی علامت سوال (؟)

User-agent: * Disallow: /*?

- برای محدود کردن دسترسی به فایلهایی با پسوند خاص

User-agent: * Disallow: /*.php$/

با استفاده از این تنظیم شما قادر خواهید بود تمام فایلها با فرمت PHP را برای موتورهای جست و جو مسدود نمایید.

نتیجه

گوگل یکی از بهترین موتورهای جستجوست و توانایی فهرست کردن تمامی اطلاعات را دارد. مگر اینکه شما به عنوان ادمین اجازه طبقه بندی اطلاعات را صادر نکنید.

در این مطلب یادگرفتیم که گوگل میتواند به عنوان یک ابزار نفوذ مورد استفاده قرار گیرد. در این باره شما میتوانید یک قدم جلوتر از هکرها باشید، تا آسیب پذیریها و مشکلات امنیتی سایت خود را کشف کنید؛ برای این کار میتوانید از ابزارهای خودکار بهره گیرید. به عنوان مثال با استفاده از APIهای شخص ثالث Google SERPs وب سایت خود را اسکن نمایید.